|

Serangan dunia mayaSerangan siber (bahasa Inggris: cyberattack) adalah jenis manuver ofensif yang digunakan oleh negara, individu, kelompok, atau organisasi yang menargetkan sistem informasi komputer, infrastruktur, jaringan komputer, dan/atau perangkat komputer pribadi dengan berbagai cara tindakan berbahaya yang biasanya berasal dari sumber anonim yang mencuri, mengubah, atau menghancurkan target yang ditentukan dengan cara meretas sistem yang rentan.[1] Serangan ini dapat diberi label sebagai kampanye siber, perang siber atau terorisme siber dalam konteks yang berbeda. Serangan siber dapat terjadi dari menginstal perangkat pengintai di komputer pribadi untuk mencoba menghancurkan infrastruktur seluruh negara. Serangan siber telah menjadi semakin canggih dan berbahaya seperti worm Stuxnet yang baru-baru ini ditunjukkan.[2] Analisis perilaku pengguna dan SIEM digunakan untuk mencegah serangan tersebut. DefinisiSejak akhir 1980-an serangan siber telah berevolusi beberapa kali menggunakan inovasi dalam teknologi informasi sebagai vektor untuk melakukan kejahatan siber. Dalam beberapa tahun terakhir, skala dan kekuatan serangan dunia maya telah meningkat pesat, seperti yang diamati oleh World Economic Forum dalam laporan 2018-nya: "Kemampuan siber ofensif berkembang lebih cepat daripada kemampuan kita untuk menangani insiden yang tidak bersahabat."[3] Pada Mei 2000, Internet Engineering Task Force mendefinisikan serangan dalam RFC 2828 sebagai:[4]

Meningkatnya ketergantungan masyarakat modern pada informasi dan jaringan komputer (baik di sektor swasta maupun publik, termasuk militer)[6][7][8] telah memunculkan istilah baru seperti serangan dunia maya dan perang dunia maya. Instruksi CNSS No. 4009[5] mendefinisikan serangan siber sebagai:

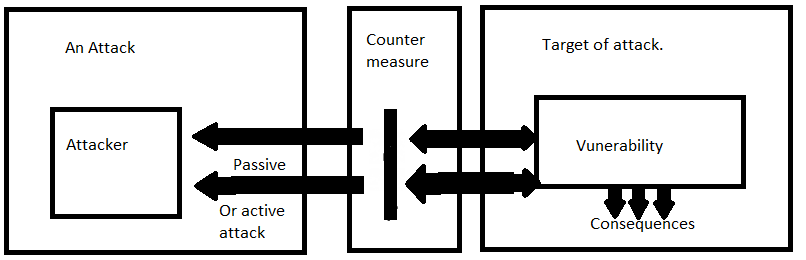

Saat mobil mulai mengadopsi lebih banyak teknologi, serangan dunia maya menjadi ancaman keamanan bagi mobil.[9] PrevalensiDalam enam bulan pertama tahun 2017, dua miliar catatan data dicuri atau dipengaruhi oleh serangan dunia maya, dan pembayaran ransomware mencapai US$2 miliar, dua kali lipat dari tahun 2016.[10] Perang siber dan Terorisme siberPerang siber menggunakan teknik mempertahankan dan menyerang informasi dan jaringan komputer yang menghuni dunia maya, sering kali melalui kampanye dunia maya yang berkepanjangan atau serangkaian kampanye terkait. Itu menyangkal kemampuan lawan untuk melakukan hal yang sama, selama menggunakan instrumen teknologi perang untuk menyerang sistem penting komputer lawan. Terorisme siber, di sisi lain, adalah "penggunaan alat jaringan komputer untuk mematikan infrastruktur nasional yang penting (seperti energi, transportasi, operasional pemerintah) atau untuk memaksa atau mengintimidasi pemerintah atau penduduk sipil".[11] Itu berarti hasil akhir dari perang siber dan terorisme siber adalah sama, untuk merusak infrastruktur penting dan sistem komputer yang terhubung bersama dalam batas-batas dunia maya. Ahli kejahatan keuangan Veit Buetterlin menjelaskan organisasi itu, termasuk aktor negara yang tidak dapat membiayai dirinya sendiri melalui perdagangan karena sanksi yang dijatuhkan, melakukan serangan siber terhadap bank untuk menghasilkan dana.[12] Jenis seranganSerangan dapat aktif atau pasif.[4]

Serangan dapat dilakukan oleh orang dalam atau dari luar organisasi;[4]

Sumber daya (baik fisik maupun logis), disebut aset, dapat memiliki satu atau lebih kerentanan yang dapat dieksploitasi oleh agen ancaman dalam tindakan ancaman. Akibatnya, kerahasiaan, integritas, atau ketersediaan sumber daya dapat dikompromikan. Secara potensial, kerusakan dapat meluas ke sumber daya selain yang awalnya diidentifikasi sebagai rentan,termasuk sumber daya lebih lanjut dari organisasi, dan sumber daya pihak lain yang terlibat (pelanggan, pemasok). Triad CIA adalah dasar dari keamanan informasi. Serangan itu dapat aktif ketika mencoba untuk mengubah sumber daya sistem atau mempengaruhi operasinya: sehingga mengganggu integritas atau ketersediaan. Sebuah "serangan pasif " mencoba untuk mempelajari atau menggunakan informasi dari sistem tetapi tidak mempengaruhi sumber daya sistem: jadi itu membahayakan kerahasiaan. Serangkaian kebijakan yang berkaitan dengan manajemen keamanan informasi, information security management systems (ISMS), telah dikembangkan untuk mengelola, sesuai dengan prinsip manajemen risiko, tindakan penanggulangan untuk mencapai strategi keamanan yang diatur mengikuti aturan dan peraturan yang berlaku di suatu negara.[13] Sebuah serangan harus menyebabkan insiden keamanan yaitu peristiwa keamanan yang melibatkan pelanggaran keamanan. Dengan kata lain, peristiwa sistem yang relevan dengan keamanan di mana kebijakan keamanan sistem dilanggar atau dilanggar. Lihat pulaReferensi

Bacaan lanjutan

Pranala luarWikimedia Commons memiliki media mengenai Serangan dunia maya. |